1. 执行摘要

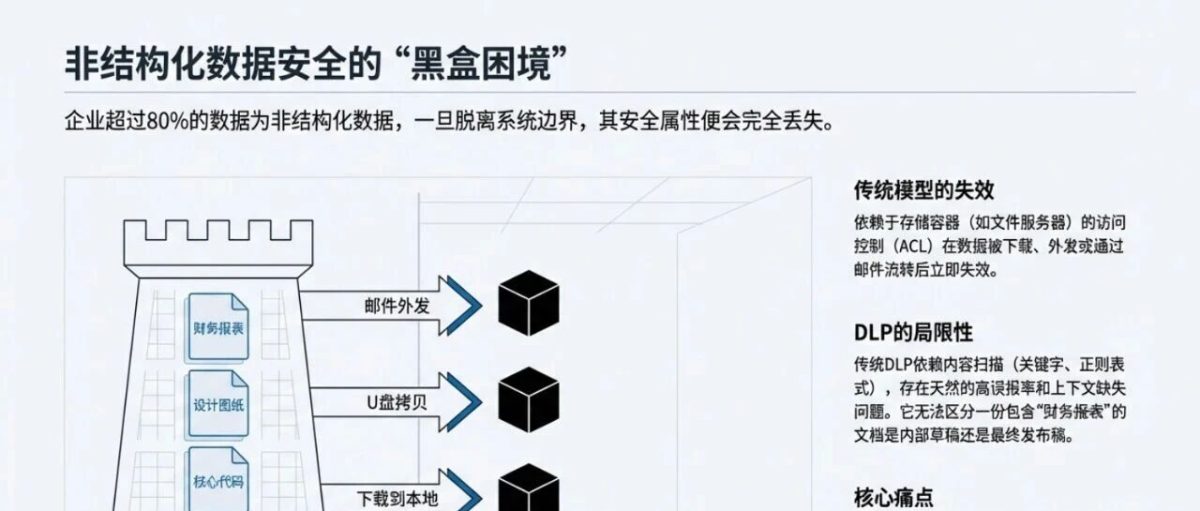

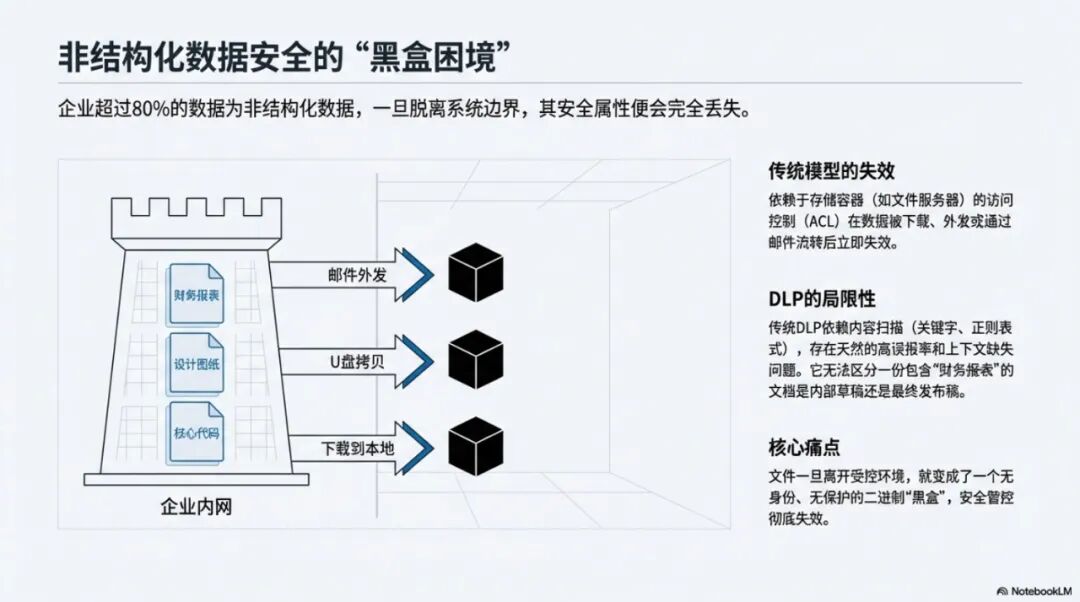

在当今数字化转型的浪潮中,企业数据资产的形态发生了根本性转变。非结构化数据——包括办公文档、设计图纸、多媒体影像及各类研发代码——已占据企业数据总量的80%以上。然而,这类数据的安全治理长期面临”黑盒困境”:一旦数据脱离了应用系统的访问控制边界(如被下载、外发或流转),其安全属性便随之剥离,导致管控失效。

本报告针对这一核心痛点,提出并构建了一套基于**元数据驱动(Metadata-Driven)与密码学绑定(Cryptographically Bound)**的非结构化数据全生命周期防御体系。该体系的核心逻辑在于将安全规则”内嵌”于数据本身,使其具备自描述、自证明和自防御能力。

本指南深入剖析了四大支柱技术:

-

1. XMP(Extensible Metadata Platform)标准建设:利用ISO 16684-1标准构建企业级安全元数据架构,实现跨平台、跨应用的数据分类分级标签持久化。 -

2. 元数据嵌入与持久化:通过工业级工具(Adobe SDK、ExifTool)实现元数据的深度注入,确保标签在文件流转、格式转换中的生存能力。 -

3. 数字签名防篡改:采用PAdES(PDF Advanced Electronic Signatures)标准,建立元数据与文件内容的强密码学绑定,确保标签的完整性与不可抵赖性。 -

4. DLP与终端自动化审计:结合网络DLP的内容识别能力与Windows内核级Minifilter驱动技术,构建从网关到终端的立体防御网,防止元数据被恶意剥离或篡改。

本报告旨在为网络安全架构师、CISO及数据治理专家提供一份详尽的实施蓝图,涵盖理论分析、底层技术解析、代码级实施步骤及行业实战案例。

2. 绪论:非结构化数据安全的失控与重构

2.1 “黑盒”数据的安全挑战

在传统的安全模型中,数据安全往往依赖于存储容器(如数据库、文件服务器)的访问控制列表(ACL)。然而,非结构化数据具有极强的流动性。一份标有”绝密”的PDF文件一旦被合法用户下载到本地终端,或通过邮件发送给合作伙伴,其原有的ACL保护即刻失效。此时,文件变成了一个没有任何安全上下文的二进制流(BLOB)。

DLP(数据防泄露)系统的出现试图通过内容扫描(正则表达式、关键字、指纹)来重新识别数据。然而,内容识别存在天然的高误报率和上下文缺失问题。例如,DLP难以区分一份包含”财务报表”关键词的文档是正式的对外发布稿,还是内部草稿。

2.2 元数据驱动的安全范式

解决这一问题的关键在于赋予数据”自我意识”。通过在文件头部或特定数据块中嵌入标准化的元数据(Metadata),我们可以明确告知任何处理该文件的系统:这份数据的密级是什么、谁是作者、保密期限多久、允许的流转范围为何。

这种方法的成功取决于三个核心要素:

-

1. 标准化:元数据必须能被异构系统(Windows、macOS、DLP网关、移动设备)通用解析。 -

2. 持久性:元数据必须像水印一样嵌入文件本体,而非作为分离的附属文件存在。 -

3. 可信性:元数据本身必须受到保护,防止被恶意用户修改(如将”绝密”改为”公开”)或剥离。

本报告将围绕这三个要素,构建一套基于XMP与防篡改技术的完整体系。

3. 核心理论:基于XMP的可扩展元数据架构

3.1 XMP标准深度解析

XMP(Extensible Metadata Platform)是由Adobe开发并最终确立为ISO 16684-1国际标准的元数据处理技术 1。与早期的Exif(主要用于摄影参数)或IPTC(主要用于新闻图片)相比,XMP具有革命性的优势,使其成为企业安全元数据的首选标准。

3.1.1 数据模型与RDF序列化

XMP的核心基于W3C的RDF(Resource Description Framework,资源描述框架)标准。这意味着XMP不仅仅是键值对(Key-Value)的集合,而是一个基于图(Graph)的数据模型,能够描述资源之间复杂的逻辑关系 1。

XMP数据通常以XML格式序列化,并封装在通过xpacket指令标记的数据包中。这种设计允许不支持XMP的应用程序忽略这些元数据而正常渲染文件内容(Readability),而支持XMP的工具则可以精准提取信息 1。

XMP数据包结构示例:

XML

<?xpacket begin=”” id=”W5M0MpCehiHzreSzNTczkc9d”?>

<x:xmpmeta xmlns:x=”adobe:ns:meta/”>

<rdf:RDF xmlns:rdf=”http://www.w3.org/1999/02/22-rdf-syntax-ns#”>

<rdf:Description rdf:about=””

xmlns:dc=”http://purl.org/dc/elements/1.1/”

xmlns:sec=”http://ns.enterprise.com/security/1.0/”>

<dc:format>application/pdf</dc:format>

<sec:Classification>Confidential</sec:Classification>

<sec:Owner>Finance_Dept</sec:Owner>

</rdf:Description>

</rdf:RDF>

</x:xmpmeta>

<?xpacket end=”w”?>

在此结构中,rdf:Description 容器承载了具体的属性,sec: 前缀代表了企业自定义的安全命名空间。

3.1.2 命名空间(Namespaces)机制

XMP允许通过XML命名空间(XML Namespaces)来定义私有的元数据字段,这是其最大的安全价值所在 3。企业可以注册一个唯一的URI(如 http://ns.yourcompany.com/security/1.0/),在此命名空间下定义任意复杂的安全属性,而无需担心与标准属性(如 dc:creator 或 xmp:CreateDate)发生冲突。

常见的XMP命名空间:

-

• Dublin Core (dc): 通用属性,如标题、描述、格式 4。 -

• XMP Basic (xmp): 基础属性,如创建工具、修改时间 4。 -

• XMP Rights Management (xmpRights): 版权信息,Web声明 4。 -

• 自定义安全命名空间 (sec/corp): 企业定义的密级、保密期限、审计ID等 3。

3.2 元数据在不同文件格式中的存储

XMP的设计目标是”嵌入式”,即元数据与内容共存于同一文件实体中。不同文件格式对XMP的封装方式不同,理解这一点对于开发防篡改驱动至关重要 1。

|

|

|

|

|

|

|

|

| JPEG |

|

|

| PNG |

|

|

| Office (OOXML) |

|

|

3.3 为什么选择XMP而非其他技术?

在实施中,常有替代方案被提及,如NTFS的交换数据流(ADS)或微软Office的自定义属性。

-

• 对比ADS(Alternate Data Streams): ADS依赖于NTFS文件系统,一旦文件通过邮件发送或存储到FAT32/exFAT格式的U盘,ADS信息会立即丢失。XMP嵌入文件内部,具有文件系统无关性,支持跨网络流转 2。 -

• 对比Office Custom Properties: Office属性仅适用于Office文档,无法统一管理图片、PDF或音视频文件。XMP是跨格式的通用标准,Adobe、Apple、Microsoft等主流厂商均提供支持 2。

4. 实践构建:自定义元数据模式与嵌入工程

4.1 企业级安全元数据Schema设计

实施的第一步是定义企业的安全元数据模式。这不仅是技术定义,更是管理策略的数字化映射。

推荐的安全元数据Schema定义:

命名空间URI: http://ns.your-enterprise.com/security/2.0/

建议前缀: esec (Enterprise Security)

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

9

4.2 工具链选择与实施步骤

元数据的注入通常发生在数据产生的源头(如办公软件插件)或流转的网关(如文件交换平台)。

4.2.1 使用ExifTool进行批量处理

ExifTool是目前功能最强大的元数据读写工具,支持自定义XMP命名空间。

实施步骤:

-

1. 配置文件编写:创建 .ExifTool_config 文件,注册自定义命名空间。

Perl

%Image::ExifTool::UserDefined = (

‘Image::ExifTool::XMP::Main’ => {

esec => {

SubDirectory => {

TagTable => ‘Image::ExifTool::UserDefined::esec’,

},

},

},

);

%Image::ExifTool::UserDefined::esec = (

GROUPS => { 0 => ‘XMP’, 1 => ‘XMP-esec’, 2 => ‘Image’ },

NAMESPACE => { ‘esec’ => ‘http://ns.your-enterprise.com/security/2.0/’ },

WRITABLE => ‘string’,

Classification => { Writable => ‘string’ },

Compartment => { List => ‘Bag’ },

);10 -

2. 命令行注入:

Bash

exiftool -config.ExifTool_config -XMP-esec:Classification=”Confidential” -XMP-esec:Compartment=”Finance” report.pdf13

4.2.2 使用Adobe XMP Toolkit SDK进行开发集成

对于需要集成到企业自研应用(如OA系统、文档管理系统)的场景,Adobe官方提供的XMP Toolkit SDK(C++)是最佳选择,它提供了对XMP数据模型的完整控制 5。

C++集成核心逻辑:

-

1. 初始化与文件打开:使用 XMPFiles::OpenFile 打开目标文件。 -

2. 获取元数据对象:XMPFiles::GetXMP 将文件中的元数据包读取到 SXMPMeta 对象中。 -

3. 注册命名空间:调用 SXMPMeta::RegisterNamespace 确保自定义Schema被识别。 -

4. 设置属性值:

C++

SXMPMeta meta;

std::string schemaNS = “http://ns.your-enterprise.com/security/2.0/”;

meta.SetProperty(schemaNS.c_str(), “Classification”, “Confidential”);// 设置数组类型的Compartment

meta.AppendArrayItem(schemaNS.c_str(), “Compartment”, kXMP_PropArrayIsUnordered, “Finance”); -

5. 回写文件:XMPFiles::PutXMP 将更新后的元数据包写回文件。需要注意选择 kXMPFiles_UpdateSafely 模式以防止文件损坏 14。

4.2.3 Python自动化脚本

在后端数据处理管道中,Python也是常用的胶水语言。可以使用 python-xmp-toolkit(基于Exempi库)来实现。

Python代码示例:

Python

from libxmp import XMPFiles, consts, XMPMeta

def tag_document(file_path, classification):

xmpfile = XMPFiles(file_path=file_path, open_forupdate=True)

xmp = xmpfile.get_xmp()

# 注册命名空间

ns = "http://ns.your-enterprise.com/security/2.0/"

XMPMeta.register_namespace(ns, "esec")

# 设置属性

xmp.set_property(ns, "Classification", classification)

if xmpfile.can_put_xmp(xmp):

xmpfile.put_xmp(xmp)

xmpfile.close_file()16

5. 防篡改体系:数字签名与PAdES标准深度解析

元数据本身只是纯文本,极易被修改。为了确保元数据的完整性(Integrity)和不可抵赖性(Non-repudiation),必须引入数字签名技术。

5.1 为什么普通签名不够?PAdES标准的必要性

对于PDF文档,简单的数字签名可能无法覆盖所有数据块,且随着证书过期,签名的有效性会丧失。PAdES(PDF Advanced Electronic Signatures,ETSI TS 102 778)标准专门解决了这些问题 19。

5.1.1 覆盖范围与元数据保护

PAdES签名是对PDF文件的特定字节范围进行哈希计算并加密。当我们在嵌入了XMP安全元数据之后对PDF进行PAdES签名,XMP数据块即被包含在签名的保护范围内。

-

• 篡改检测:如果攻击者使用工具修改了XMP中的密级标签,文件的哈希值将发生变化,导致签名验证失败,PDF阅读器会显示”文档已被修改”的红色警告 21。

5.1.2 PAdES级别演进与长期验证(LTV)

在全生命周期管理中,文档可能需要保存10年甚至更久。

-

• PAdES-B (Basic): 仅包含签名,证书过期后无法验证。 -

• PAdES-T (Timestamp): 引入可信时间戳,证明签名时刻证书有效。 -

• PAdES-LTA (Long Term with Archive): 这是防篡改体系的终极目标。它不仅包含时间戳,还嵌入了验证所需的全部撤销列表(CRL)和OCSP响应数据(Document Security Store, DSS)。即使根证书机构在未来倒闭,或者签名证书早已过期,只要文档未被篡改,依然可以验证其在签署时刻的有效性 22。

对比分析:

|

|

|

|

|

| 元数据集成 |

|

|

|

| 可视化 |

|

|

|

| 工具支持 |

|

|

|

| 适用场景 |

|

|

|

19

5.2 实施工作流

-

1. 元数据注入:系统首先根据业务逻辑生成XMP安全元数据并注入PDF。 -

2. 哈希计算:PAdES组件计算包含XMP在内的全文档哈希。 -

3. 私钥签署:使用企业私钥(通常存储在HSM中)对哈希加密。 -

4. LTV增强:获取时间戳和CRL数据,嵌入DSS区域,生成PAdES-LTA签名。 -

5. 验证:任何环节读取文件时,首先校验签名。如果签名无效(元数据被改),则视为高危文件并阻断。

6. 动态防御:DLP集成与终端内核级审计

有了带元数据且防篡改的文件,下一步是构建能够识别并执行策略的防御网络。

6.1 DLP系统的深度集成

现有的企业DLP解决方案(如Symantec Data Loss Prevention, Microsoft Purview)均具备元数据扫描能力,但往往需要深度配置。

6.1.1 Symantec DLP集成配置

Symantec DLP默认可能不开启深层元数据扫描。

-

1. 开启元数据提取:在检测服务器(Detection Server)的高级设置中,确保 ContentExtraction.EnableMetaData 设置为 on 26。 -

2. 配置自定义属性检测:在策略配置中,Symantec DLP 允许通过XML路径或特定的元数据标签名称来识别。由于XMP会被提取为文本,可以直接配置”关键字匹配”或”正则匹配”规则,针对 esec:Classification=”Confidential” 这样的字符串模式进行拦截 28。

6.1.2 Microsoft Purview (MIP) 的策略映射

Microsoft Purview主要依赖自身的标签系统(Label ID),但也能识别自定义属性。

-

• 文档属性条件:在DLP策略中,使用 “Document property is”(文档属性是)条件。需要注意的是,Purview对PDF中自定义XMP的支持有限,通常建议在注入XMP的同时,将密级信息同步写入到标准的 PDF Keywords 或 Subject 字段中(例如写入 “Label:Confidential”),以便Purview能够原生识别 8。

6.2 终端内核级防篡改:Windows Minifilter驱动

为了防止拥有本地管理员权限的高级用户或恶意软件(如Ransomware)强制剥离元数据,必须部署内核级的文件系统过滤驱动(Minifilter Driver)。

6.2.1 驱动架构设计

Minifilter驱动位于文件系统堆栈中,能够拦截所有的I/O请求(IRP)。

-

• Altitude(高度)选择:驱动需要注册在防病毒软件(Anti-Virus)之下、文件系统之上,以确保在数据写入磁盘前进行拦截 32。 -

• 拦截操作:主要关注 IRP_MJ_CREATE (打开/创建文件) 和 IRP_MJ_SET_INFORMATION (修改文件属性/重命名/删除) 以及 IRP_MJ_WRITE 33。

6.2.2 防护逻辑(PreOperation Callback)

当驱动拦截到一个针对受保护文件(如后缀为.pdf且包含企业签名的文件)的写操作时,执行以下逻辑:

-

1. 进程识别:获取发起请求的进程ID(PID)。通过 PsLookupProcessByProcessId 获取进程名。 -

2. 白名单校验:检查该进程是否在企业的”可信签名列表”中(如 Acrobat.exe, winword.exe)。 -

3. 行为阻断:如果发起进程是不可信的工具(如 cmd.exe, python.exe, exiftool.exe),驱动直接返回 STATUS_ACCESS_DENIED,从而在内核层物理阻断元数据剥离攻击 32。

6.2.3 用户态与内核态通信

驱动不仅负责阻断,还需负责审计。通过 FltSendMessage 和 FilterSendMessage 机制,驱动将拦截日志实时发送给用户态的Service。

-

• 审计日志内容:时间戳、操作类型(尝试修改/删除)、文件路径、进程名、用户ID。 -

• 自动化响应:用户态Service接收到消息后,可弹窗警告用户,或触发SIEM报警 36。

通信架构图解:

[ 用户态 ] [ 内核态 ]

App/Malware –(Write)–> I/O Manager –>

|

<–(FltSendMessage)– (PreOp Callback: Block/Log)

7. 实施路线图与操作指南

第一阶段:发现与定义 (Discovery & Definition)

-

• 盘点数据资产:利用工具扫描现有文件服务器,识别高价值非结构化数据分布。 -

• 制定Schema:完成XMP命名空间与属性的定义(参考4.1节)。 -

• PKI基础设施准备:确立用于PAdES签名的CA证书体系。

第二阶段:工具链开发 (Toolchain Development)

-

• 开发注入工具:基于Adobe SDK开发”安全标记工具”,集成到右键菜单或OA系统上传接口。 -

• 开发Minifilter驱动:编写并测试内核驱动,重点测试兼容性与性能影响。 -

• 注意:驱动必须通过微软WHQL签名或使用EV证书签名才能在Windows 10/11上加载 38。

第三阶段:策略部署 (Deployment)

-

• DLP策略下发:在Symantec/Purview后台配置针对自定义XMP标签的拦截规则。 -

• 驱动灰度发布:先在IT部门或非关键业务部门部署驱动,运行在”Audit Only”(仅审计不阻断)模式,收集误报数据。

第四阶段:全面强制 (Enforcement)

-

• 启用阻断模式:驱动切换至阻断模式,禁止非白名单进程修改受保护文件。 -

• 存量清洗:运行批处理脚本,对历史存量文件进行补充标记和签名。

8. 行业案例分析

案例背景:某国防科研院所的设计图纸保护

痛点: 该院所拥有大量CAD导出的PDF格式设计图纸,经常需要与外协单位进行受控交换。曾发生过外协人员使用PDF编辑工具删除密级水印后导致的数据泄露。

解决方案实施:

-

1. 元数据建设:定义了 esec:SecurityLevel 属性,分为 “L1-公开”, “L2-内部”, “L3-机密”, “L4-绝密”。 -

2. 自动化流转改造: -

• 在图纸归档系统中集成XMP注入模块。当设计师点击”归档”时,系统自动根据项目密级写入XMP,并调用服务器端HSM进行PAdES-LTA签名。 -

3. 终端管控: -

• 全院部署自研的Minifilter驱动。该驱动被配置为:对于包含 esec:SecurityLevel >= L3 的PDF文件,仅允许院所指定的专用阅读器进行”只读”打开,任何其他进程(包括资源管理器复制、QQ发送)均被驱动拦截。 -

4. DLP联动: -

• 在网关出口部署DLP,配置规则:检测到XMP中包含 L3 或 L4 标记的文件,直接阻断外发,并邮件通知保密处。

成效:

-

• 实现了图纸”落地即加密,流转带标签”。 -

• 通过PAdES签名,彻底杜绝了外协单位篡改密级标签的可能性(篡改即无法打开)。 -

• 内核级驱动有效防止了内部人员通过修改后缀、压缩包嵌套等方式规避监管。

9. 结论

非结构化数据的安全治理是一场从应用层下沉到数据层、再深入到内核层的立体战役。单纯依赖DLP扫描或单纯依赖文件加密都存在明显的短板。

本指南提出的体系通过XMP赋予数据身份,通过PAdES赋予数据完整性,通过Minifilter赋予数据自卫能力,构建了一个闭环的防御生态。这种体系将安全边界收缩到了文件本身,使得数据无论流转到何处,始终处于受控状态。对于高安全需求的企业与组织,这不仅是技术升级的选择,更是合规与生存的必由之路。

注:本报告中引用的技术标准与工具使用均基于截至2025年的行业最佳实践。在实施过程中,建议根据具体IT环境进行适配性测试。

Works cited

-

1. XMP Specifications – Adobe Developer, accessed December 16, 2025, https://developer.adobe.com/xmp/docs/XMPSpecifications/ -

2. Extensible Metadata Platform – Wikipedia, accessed December 16, 2025, https://en.wikipedia.org/wiki/Extensible_Metadata_Platform -

3. Custom namespaces | Adobe Experience Manager, accessed December 16, 2025, https://experienceleague.adobe.com/en/docs/experience-manager-learn/cloud-service/developing/advanced/custom-namespaces -

4. XMP namespace definitions – Adobe Developer, accessed December 16, 2025, https://developer.adobe.com/xmp/docs/XMPNamespaces/ -

5. Adobe’s Extensible Metadata Platform (XMP) is a labeling technology that allows you to embed data about a file, known as metadata, into the file itself. More information on how partners and standards are using XMP is available at the XMP website., accessed December 16, 2025, https://www.adobe.com/devnet/xmp.html -

6. Embed XMP Metadata in a PDF Document | Office File API, accessed December 16, 2025, https://docs.devexpress.com/OfficeFileAPI/403105/pdf-document-api/xmp-metadata -

7. Customize a built-in sensitive information type | Microsoft Learn, accessed December 16, 2025, https://learn.microsoft.com/en-us/purview/sit-customize-a-built-in-sensitive-information-type -

8. Create SIT that will scan metadata (the /docProps/core.xml) – Microsoft Q&A, accessed December 16, 2025, https://learn.microsoft.com/en-us/answers/questions/5578474/create-sit-that-will-scan-metadata-(the-docprops-c -

9. XMP data types – Adobe Developer, accessed December 16, 2025, https://developer.adobe.com/xmp/docs/XMPNamespaces/XMPDataTypes/ -

10. How to Write Daminion Custom Tags with ExifTool, accessed December 16, 2025, https://daminion.net/docs/how-to-write-daminion-custom-tags-with-exiftool/ -

11. Adding custom tags with Image::ExifTool – Perl Maven, accessed December 16, 2025, https://perlmaven.com/adding-custom-tags-with-image-exiftool -

12. example.config, accessed December 16, 2025, https://exiftool.org/config.html -

13. What are XMP Namespaces? – Trek View, accessed December 16, 2025, https://www.trekview.org/blog/introduction-to-xmp-namespaces/ -

14. XMP-Toolkit-SDK/README.md at main – GitHub, accessed December 16, 2025, https://github.com/adobe/XMP-Toolkit-SDK/blob/main/README.md?plain=1 -

15. Custom XMP schema – add programatically – Adobe Product Community – 13196007, accessed December 16, 2025, https://community.adobe.com/t5/premiere-pro-discussions/custom-xmp-schema-add-programatically/td-p/13196007 -

16. Using Python XMP Toolkit – Read the Docs, accessed December 16, 2025, https://python-xmp-toolkit.readthedocs.io/en/latest/using.html -

17. Using Python XMP Toolkit – ESA/Hubble, accessed December 16, 2025, https://esahubble.org/static/projects/python-xmp-toolkit/docs/using.html -

18. Writing to XMP metadata in python platform agnostic – Stack Overflow, accessed December 16, 2025, https://stackoverflow.com/questions/38691491/writing-to-xmp-metadata-in-python-platform-agnostic -

19. Electronic Signatures in XAdES and PAdES Formats – Differences, Applications, and Technical Details – TrustLynx, accessed December 16, 2025, https://trustlynx.com/blog/post/Electronic-Signatures-in-XAdES-and-PAdES-Formats%20 -

20. PAdES Format & Electronic Signatures Explained – Adobe, accessed December 16, 2025, https://www.adobe.com/uk/acrobat/resources/document-files/pdf-types/pades.html -

21. Data Integrity and Confidentiality in a Signed Email – Definition – GlobalSign Support, accessed December 16, 2025, https://support.globalsign.com/personal-sign-email/general-information/data-integrity-and-confidentiality-signed-email-definition -

22. PAdES Signature Explained: Secure, Compliant Digital Signing for the PDF Era – Certinal, accessed December 16, 2025, https://www.certinal.com/blog/pades -

23. What is PAdES? A Complete Guide to PDF Signatures – Continual Engine, accessed December 16, 2025, https://www.continualengine.com/blog/what-is-pades/ -

24. e-Signatures Demystified: Understanding PAdES for Secure PDF Signatures – eSignGlobal, accessed December 16, 2025, https://www.esignglobal.com/blog/PAdES-for-PDF -

25. PAdES, CAdES, and XAdES: Advanced Digital Signature Formats – PDF Translator Pro, accessed December 16, 2025, https://translate.aldoo.com/blog?article=pades-cades-xades-advanced-digital-signature-formats -

26. Advanced Server Settings Last Updated December 5, 2025 – TechDocs, accessed December 16, 2025, https://techdocs.broadcom.com/us/en/symantec-security-software/information-security/data-loss-prevention/16-1/managing-detection-servers/installing-and-managing-detection-servers-and-cloud-de/advanced-server-settings.html -

27. Symantec DLP – Metadata Detection | Data Loss Prevention – Broadcom Community, accessed December 16, 2025, https://community.broadcom.com/symantecenterprise/viewthread?MessageKey=af560bc2-6790-42d9-84f0-3fb4e5cb974b&CommunityKey=65cf8c43-bb97-4e96-ae0b-0db8ba1b4d07&tab=digestviewer -

28. Create DLP policy that detect information in the metadata | Data Loss Prevention, accessed December 16, 2025, https://community.broadcom.com/symantecenterprise/viewthread?MessageKey=ca47bed4-e3c7-4204-a0c4-4f999a97eea5&CommunityKey=65cf8c43-bb97-4e96-ae0b-0db8ba1b4d07&tab=digestviewer -

29. Configuring Forcepoint DLP to assign actions to classification labels created in the Boldon James Classifier Foundation Suite, accessed December 16, 2025, https://support.forcepoint.com/s/article/000013307 -

30. Data loss prevention policy tip reference for SharePoint in Microsoft 365 and OneDrive for work or school web client, accessed December 16, 2025, https://learn.microsoft.com/en-us/purview/dlp-spo-odbweb-policy-tips -

31. Identifying sensitive and security classified information for the Australian Government – PSPF, accessed December 16, 2025, https://learn.microsoft.com/en-us/compliance/anz/pspf-identifying-info -

32. An Introduction to Standard and Isolation Minifilters – OSR, accessed December 16, 2025, https://www.osr.com/nt-insider/2017-issue2/introduction-standard-isolation-minifilters/ -

33. How to Develop a Windows File System Minifilter Driver: Complete Tutorial – Apriorit, accessed December 16, 2025, https://www.apriorit.com/dev-blog/675-driver-windows-minifilter-driver-development-tutorial -

34. Change File System Minifilter Driver – Code Samples – Microsoft Learn, accessed December 16, 2025, https://learn.microsoft.com/en-us/samples/microsoft/windows-driver-samples/change-file-system-minifilter-driver/ -

35. Trouble blocking filesystem access with minifilter driver – Stack Overflow, accessed December 16, 2025, https://stackoverflow.com/questions/32598169/trouble-blocking-filesystem-access-with-minifilter-driver -

36. Understanding Mini-Filter Drivers for Windows Vulnerability Research & Exploit Development | by WaterBucket | Medium, accessed December 16, 2025, https://medium.com/@WaterBucket/understanding-mini-filter-drivers-for-windows-vulnerability-research-exploit-development-391153c945d6 -

37. FltSendMessage function (fltkernel.h) – Windows drivers | Microsoft Learn, accessed December 16, 2025, https://learn.microsoft.com/en-us/windows-hardware/drivers/ddi/fltkernel/nf-fltkernel-fltsendmessage -

38. Test Signing – Windows drivers | Microsoft Learn, accessed December 16, 2025, https://learn.microsoft.com/en-us/windows-hardware/drivers/install/test-signing -

39. Driver Signing With Digital Signatures – Windows – Microsoft Learn, accessed December 16, 2025, https://learn.microsoft.com/en-us/windows-hardware/drivers/install/driver-signing

本篇文章来源于微信公众号: IT的阿土